Ransomware 2.0 sử dụng “chiến thuật gây áp lực” tấn công các tổ chức ở APAC

Chuyên gia Kaspersky chia sẻ cách để các doanh nghiệp và tổ chức công tự bảo vệ khỏi tấn công ransomware có chủ đích.

Trong một cuộc họp trực tuyến diễn ra gần đây, công ty an ninh mạng toàn cầu Kaspersky cho biết “căn bệnh” an ninh mạng của năm 2020 chính là tấn công ransomware có chủ đích. Còn được gọi là “Ransomware 2.0″, loại tấn công này không chỉ lấy cắp dữ liệu của công ty hoặc tổ chức, mà còn sử dụng danh tiếng kỹ thuật số đang ngày càng có giá trị để buộc nạn nhân phải trả khoản tiền chuộc khổng lồ.

Ông Vitaly Kamluk, Giám đốc Nhóm Nghiên cứu và Phân tích Toàn cầu (GReAT) khu vực APAC của Kaspersky tiết lộ rằng ít nhất 61 tổ chức trong khu vực đã bị một nhóm tin tặc tấn công có chủ đích trong năm 2020. Úc và Ấn Độ ghi nhận số vụ tấn công cao nhất trên toàn APAC.

Dữ liệu của Kaspersky cho thấy các ngành sau đã bị tấn công:

Công nghiệp nhẹ – bao gồm sản xuất quần áo, giày dép, đồ nội thất, điện tử tiêu dùng và thiết bị gia dụng

Dịch vụ công

Truyền thông và Công nghệ

Công nghiệp nặng – bao gồm dầu mỏ, khai thác mỏ, đóng tàu, thép, hóa chất, sản xuất máy móc

Tư vấn

Tài chính

Kho vận

Tấn công ransomware có chủ đích khu vực APAC

“Tấn công ransomware có chủ đích là vấn đề đối với nhiều doanh nghiệp châu Á. Chỉ riêng tại khu vực này đã có hơn 61 công ty bị ransomware tấn công có chủ đích. Trong một số trường hợp, nhóm hacker ransomware Maze đã nhận trách nhiệm cho các vụ tấn công và công bố dữ liệu bị đánh cắp từ nạn nhân là những công ty này.”, Kamluk cho biết.

Maze là một trong những nhóm tin tặc hoạt động tích cực nhất và gây thiệt hại nhiều nhất. Được thành lập vào mùa hè năm 2019, Maze đã mất khoảng nửa năm để chuẩn bị và khởi động chiến dịch có quy mô lớn tấn công doanh nghiệp. Những nạn nhân đầu tiên xuất hiện vào tháng 11 năm 2019, khi Maze làm rò rỉ 700MB dữ liệu nội bộ của một tổ chức.

Nhiều vụ tấn công khác đã diễn ra sau đó, và trong vòng một năm, Maze đã tấn công ít nhất 334 doanh nghiệp và tổ chức. Đây là một trong những nhóm tấn công đầu tiên sử dụng “chiến thuật gây áp lực”. Với chiến thuật này, nhóm hacker đe dọa nạn nhân rằng sẽ công khai những dữ liệu nhạy cảm nhất nhờ việc đánh cắp từ hệ thống của doanh nghiệp và tổ chức lên trang web của nhóm tấn công.

“Chiến thuật gây áp lực là mối đe dọa nghiêm trọng đối với các tổ chức công và tư. Tấn công này ảnh hưởng đến danh tiếng kỹ thuật số của tổ chức bằng hành vi đe dọa tiết lộ dữ liệu nhạy cảm, đồng thời ảnh hưởng đến bảo mật mạng và danh tiếng của tổ chức.”, ông nói thêm.

Kamluk lưu ý rằng quá trình số hóa đã tạo ra nhiều áp lực khác nhau cho một công ty. Trước đây, mối quan tâm chính của doanh nghiệp chỉ xoay quanh hoạt động kinh doanh, tùy thuộc vào từng ngành nghề sẽ có thêm quy định của Chính phủ. Giờ đây, hoạt động trong kỷ nguyên của nền kinh tế ảnh hưởng bởi danh tiếng kỹ thuật số đồng nghĩa với việc doanh nghiệp cũng nên nhận thức được tầm quan trọng của niềm tin từ khách hàng và đối tác cũng như dư luận dành cho công ty.

Một cuộc khảo sát gần đây do Kaspersky thực hiện đã chứng minh quan điểm của Vitaly. Kết quả cho thấy 51% người dùng ở APAC đồng ý rằng danh tiếng trực tuyến của một công ty là điều cần thiết. Gần một nửa (48%) khẳng định rằng họ sẽ tránh mua hàng của những công ty dính líu đến bê bối hoặc có tin tức tiêu cực trên mạng.

“Maze vừa thông báo rằng họ đang ngừng hoạt động, nhưng xu hướng tấn công ransomware có chủ đích chỉ mới được bắt đầu. Sự thành công của một vụ tấn công ransomware có chủ đích gây ra khủng hoảng truyền thông và có thể gây tổn hại đến danh tiếng của tổ chức, trên cả thế giới trực tuyến và ngoại tuyến. Bỏ qua tổn thất tài chính, việc hồi phục danh tiếng của tổ chức là nhiệm vụ khá khó khăn. Do đó, chúng tôi kêu gọi các tổ chức công và tư cần coi trọng vấn đề bảo mật của doanh nghiệp.”, Kamluk nói thêm.

Để duy trì sự bảo vệ trước những mối đe dọa này, Kamluk đề xuất các doanh nghiệp và tổ chức:

Đi trước “kẻ thù” tin tặc bằng cách sao lưu dữ liệu, mô phỏng các cuộc tấn công, chuẩn bị kế hoạch hành động để khắc phục hậu quả.

Triển khai các cảm biến ở mọi nơi để giám sát hoạt động phần mềm trên các thiết bị đầu cuối, ghi lại lưu lượng, kiểm tra tính toàn vẹn của phần cứng.

Không bao giờ làm theo yêu cầu của tội phạm mạng. Đừng chiến đấu một mình – hãy liên hệ với Cơ quan thực thi pháp luật, CERT, các đơn vị cung cấp giải pháp bảo mật như Kaspersky.

Đào tạo nhân viên khi làm việc từ xa pháp chứng kỹ thuật số, phân tích phần mềm độc hại cơ bản, quản lý khủng hoảng truyền thông.

Theo dõi các xu hướng mới nhất bằng cách đăng ký thông tin tình báo về mối đe dọa cao cấp, như Kaspersky APT Intelligence Service.

Hiểu biết tin tặc: xác định phần mềm độc hại mới chưa bị phát hiện với Kaspersky Threat Attribution Engine.

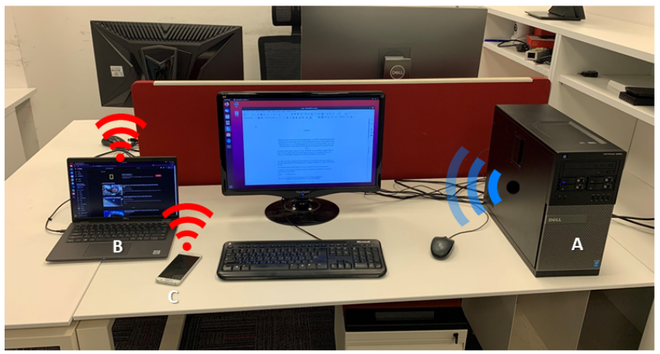

Biến thanh RAM thành đầu phát Wifi, hacker ăn trộm được dữ liệu cả trong các máy tính không kết nối mạng

Thông qua kỹ thuật này, hacker có thể ăn trộm dữ liệu với tốc độ khoảng 100 bit mỗi giây từ các hệ thốngg máy tính cô lập.

Nhà nghiên cứu bảo mật Mordechai Guri, người đứng đầu bộ phận R&D của trường Đại học Ben-Gurion, Israel, nổi tiếng với hàng loạt nghiên cứu về các kỹ thuật ăn trộm dữ liệu theo những cách không ai ngờ tới. Mới đây nhất Guri cùng nhóm của mình đã cho thấy khả năng ăn trộm dữ liệu nhạy cảm trong một máy tính cô lập, không có kết nối mạng mà cũng không có khe cắm thẻ Wifi.

Được các nhà nghiên cứu đặt tên là Air-Fi, kỹ thuật này sẽ biến thanh RAM thành một bộ phát dữ liệu không dây và truyền dữ liệu trong máy tính ra bên ngoài. Kỹ thuật này có thể không mấy đáng ngại đối với người dùng thông thường, nhưng có thể là mối đe dọa nguy hiểm đối với nhà quản trị của những hệ thống cô lập.

Các hệ thống cô lập này thường là những máy tính nằm trong mạng nội bộ, mà không có truy cập internet từ bên ngoài. Các hệ thống này thường được sử dụng trong các mạng lưới của chính phủ, doanh nghiệp lớn hoặc trong giới quân sự để lưu trữ các dữ liệu nhạy cảm hoặc các tài sản trí tuệ.

Kỹ thuật tấn công Air-Fi

Kỹ thuật tấn công này xoay quanh một nguyên lý cơ bản là bất kỳ thiết bị điện tử nào cũng phát ra sóng điện từ khi có dòng điện chạy qua chúng.

Trong khi đó, Wifi cũng là một dạng sóng radio hay về bản chất, cũng là sóng điện từ. Do vậy, Guri cho rằng, những kẻ tấn công có thể cài một đoạn mã độc vào các máy tính cô lập để từ đó thao túng dòng điện trong thanh RAM máy tính, buộc nó phát ra các sóng điện từ với tần số tương tự như băng tần tín hiệu của Wifi thông thường (2.400 GHz).

Thông qua Air-Fi, kẻ tấn công có thể bắt một máy tính cô lập kết nối với thiết bị bên ngoài và làm rò rỉ dữ liệu

Trong nghiên cứu của mình với tựa đề Air-Fi: Generating Convert Wifi Signals from Air-Gapped Computers (Air-Fi: Tạo ra tín hiệu Wifi từ các máy tính cô lập), Guri đã chứng minh rằng, việc căn chỉnh thời điểm đọc ghi một cách hoàn hảo trên thanh RAM máy tính có thể làm bộ nhớ máy tính phát ra tần số điện từ tương đương với tín hiệu Wifi tương đối yếu.

Tín hiệu này sẽ làm các hệ thống cô lập kết nối với bất kỳ thiết bị nào có ăng ten Wifi, bao gồm smartphone, laptop, thiết bị IoT, smartwatch và nhiều thiết bị khác nữa. Điều đó làm mất đi tính cô lập của các hệ thống này, khiến nó có thể truyền những dữ liệu nhạy cảm ra các thiết bị bên ngoài.

Trong bài thử nghiệm của mình, Guri và nhóm nghiên cứu có thể buộc các dàn máy tính cô lập truyền dữ liệu với tốc độ 100 bit/s tới các thiết bị cách đó vài mét. Cho dù tốc độ này khá chậm so với các Wifi thông thường (có thể lên tới 100 Mbps, gấp 1 triệu lần so với tốc độ kể trên), nhưng nếu kẻ tấn công có đủ thời gian mình cần, lượng dữ liệu bị rò rỉ có thể vô cùng tai hại.

Cách thức tấn công của kỹ thuật này không chỉ hiếm có ai biết tới, mà ông Guri còn cho biết, kỹ thuật tấn công này là một trong những cách thức dễ thực hiện nhất khi kẻ tấn công không cần phải chiếm quyền admin trong hệ thống để cài đặt mã độc thao túng dòng điện qua thanh RAM.

Kỹ thuật ăn trộm dữ liệu bằng cách biến thanh RAM thành bộ phát Wifi

Hơn nữa, kỹ thuật tấn công này còn có thể áp dụng trên bất kỳ hệ điều hành nào, ngay cả trên các máy ảo.

Trong khi hầu hết các thanh RAM ngày nay có thể phát ra tín hiệu ở tần số 2.400 GHz, còn đối với các thanh RAM cũ hơn, kẻ tấn công sẽ cần ép xung để nó có thể đạt tới tần số mong muốn nhằm truyền dữ liệu ra bên ngoài.

Chính vì vậy, trong tài liệu của Guri, ông cũng đề cập đến nhiều phương pháp nhằm bảo vệ các hệ thống cô lập khỏi cuộc tấn công này. Một trong các biện pháp đó là lắp đặt thiết bị để chặn bất kỳ tín hiệu Wifi nào trong khu vực đặt các hệ thống cô lập.

Bên cạnh Air-Fi, Guri và nhóm của ông đã tìm ra hàng loạt kỹ thuật trích xuất dữ liệu từ những điều chẳng ai ngờ tới, ví dụ, ăn trộm dữ liệu từ hoạt động của đèn LED trên ổ HDD, từ tín hiệu điện từ không dây phát ra từ GPU, từ âm thanh do quạt tản nhiệt của GPU phát ra, từ sóng âm do hoạt động đọc ghi của ổ HDD phát ra, thậm chí cả từ luồng nhiệt phát ra từ các máy tính không có kết nối mạng ...

Kaspersky chuẩn bị ra mắt smartphone không thể bị hack  Eugene Kaspersky, người đứng đầu Kaspersky Lab đã chia sẻ với các nhà báo rằng họ sẽ ra mắt smartphone không thể bị hack Theo Kaspersky, mục tiêu của công ty là tạo ra một chiếc điện thoại an toàn, gần như không thể bị hack. Máy sẽ có những chức năng tối thiểu với một bộ ứng dụng tiêu chuẩn và trình...

Eugene Kaspersky, người đứng đầu Kaspersky Lab đã chia sẻ với các nhà báo rằng họ sẽ ra mắt smartphone không thể bị hack Theo Kaspersky, mục tiêu của công ty là tạo ra một chiếc điện thoại an toàn, gần như không thể bị hack. Máy sẽ có những chức năng tối thiểu với một bộ ứng dụng tiêu chuẩn và trình...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Google tích hợp AI vào công cụ tìm kiếm, trình duyệt web Chrome...

Hệ điều hành 'cổ' vẫn âm thầm vận hành bệnh viện và xe lửa toàn cầu

Nguy cơ camera smartphone bị hư hại do tia laser

Người dùng Galaxy đang 'điên đầu' vì One UI 7 làm pin tụt nhanh

Galaxy S25 Edge sẽ là tiêu chuẩn thiết kế cho tương lai?

Microsoft đưa tính năng bí mật lên Windows 11

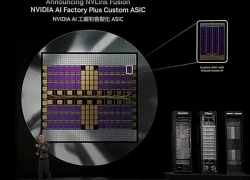

Nvidia ra mắt công nghệ kết nối chip mới để thúc đẩy phát triển AI

Đột phá AI: Con chip mới hứa hẹn cách mạng hóa nhiều lĩnh vực

Apple có thể loại bỏ trợ lý giọng nói Siri tại nhiều quốc gia

Tin công nghệ 19-5: iOS 19 có thể giúp iPhone tăng đáng kể thời lượng pin

Đưa ứng dụng AI vào quy trình thẩm định thuốc

Giải pháp bảo mật nhận dạng mặt nạ silicon

Có thể bạn quan tâm

Dàn nhân vật hoạt hình Conan hóa người thật: Haibara xinh không tưởng, sao Ran lại kém sắc thế này

Hậu trường phim

23:48:46 21/05/2025

11 thanh, thiếu niên lĩnh án tù vì cầm hung khí rượt đuổi 2 người

Pháp luật

23:48:09 21/05/2025

Ukraine tấn công nhà máy chuyên cấp linh kiện cho tên lửa Nga

Thế giới

23:46:37 21/05/2025

10 phim ngôn tình Hàn Quốc hay nhất thập kỷ: Hạng 1 đau thấu tâm can, ai xem cũng xót xa

Phim châu á

23:45:40 21/05/2025

Taxi chạy ngược chiều gây tai nạn chết người ở cửa ngõ TPHCM

Tin nổi bật

23:41:38 21/05/2025

Ngã vào xô chứa nước thải điều hòa, bé 19 tháng tím tái, ngưng thở

Sức khỏe

23:32:29 21/05/2025

Ford Explorer tiếp tục bị triệu hồi tại Việt Nam, vẫn là lỗi camera 360 độ

Ôtô

23:26:13 21/05/2025

Thanh Lam xem show Lady Gaga với chồng, Thanh Hằng được nhạc trường hôn đắm đuối

Sao việt

23:24:13 21/05/2025

Nam NSƯT là công tử gia tộc giàu có, quyền lực: "Tôi chưa bao giờ đàn áp ai"

Tv show

23:11:17 21/05/2025

Phản ứng của Tom Cruise trước câu hỏi khiếm nhã khi ra mắt bom tấn 'Mission: Impossible'

Sao âu mỹ

23:07:22 21/05/2025

Sống tiện nghi nhờ giải pháp smarthome

Sống tiện nghi nhờ giải pháp smarthome Tin tặc Nga bị nghi tấn công hàng loạt cơ quan chính phủ Mỹ

Tin tặc Nga bị nghi tấn công hàng loạt cơ quan chính phủ Mỹ

Kaspersky chuyển địa điểm xử lý dữ liệu sang Thụy Sĩ

Kaspersky chuyển địa điểm xử lý dữ liệu sang Thụy Sĩ Phát hiện mã độc ngân hàng nhắm vào người dùng di động

Phát hiện mã độc ngân hàng nhắm vào người dùng di động Mạng xã hội Gapo thêm tính năng 'tôn trọng quyền riêng tư người dùng'

Mạng xã hội Gapo thêm tính năng 'tôn trọng quyền riêng tư người dùng' Kaspersky phát hiện một bộ công cụ mã độc mới nhằm vào các tập đoàn công nghiệp

Kaspersky phát hiện một bộ công cụ mã độc mới nhằm vào các tập đoàn công nghiệp Phát hiện các nhóm mã độc tống tiền có chủ đích tại Đông Nam Á

Phát hiện các nhóm mã độc tống tiền có chủ đích tại Đông Nam Á Kaspersky tham gia chiến dịch "Rà soát và bóc gỡ mã độc 2020" của Bộ Thông tin và Truyền thông

Kaspersky tham gia chiến dịch "Rà soát và bóc gỡ mã độc 2020" của Bộ Thông tin và Truyền thông Những gì nên và không nên chia sẻ trên mạng xã hội?

Những gì nên và không nên chia sẻ trên mạng xã hội? Lazarus sử dụng khung mã độc đa nền tảng trong hàng loạt tấn công gián điệp và ransomware

Lazarus sử dụng khung mã độc đa nền tảng trong hàng loạt tấn công gián điệp và ransomware Cách giúp tổ chức tài chính chống lại tấn công mạng

Cách giúp tổ chức tài chính chống lại tấn công mạng Lựa chọn một trong những giải pháp bảo mật tốt nhất dành cho điện thoại Android

Lựa chọn một trong những giải pháp bảo mật tốt nhất dành cho điện thoại Android Ứng dụng chỉnh ảnh 'chuyển giới' đang gây sốt FaceApp có an toàn để sử dụng?

Ứng dụng chỉnh ảnh 'chuyển giới' đang gây sốt FaceApp có an toàn để sử dụng? Kaspersky - Các cách để SMB tự bảo vệ khỏi tấn công lừa đảo

Kaspersky - Các cách để SMB tự bảo vệ khỏi tấn công lừa đảo 5 điều nhà sản xuất smartphone không nói cho người mua

5 điều nhà sản xuất smartphone không nói cho người mua iPhone sẽ 'suy tàn' sau 10 năm nữa?

iPhone sẽ 'suy tàn' sau 10 năm nữa? One UI 7 đến với dòng Galaxy S21

One UI 7 đến với dòng Galaxy S21 Nhiều mẫu điện thoại được kết nối Internet vệ tinh Starlink miễn phí

Nhiều mẫu điện thoại được kết nối Internet vệ tinh Starlink miễn phí Hai lỗ vuông trên đầu nối USB có tác dụng gì?

Hai lỗ vuông trên đầu nối USB có tác dụng gì? Công cụ AI NotebookLM mạnh mẽ đã có trên iOS và Android

Công cụ AI NotebookLM mạnh mẽ đã có trên iOS và Android Giải pháp xác thực định danh điện tử đạt chứng nhận quốc tế về sinh trắc học

Giải pháp xác thực định danh điện tử đạt chứng nhận quốc tế về sinh trắc học Apple Intelligence 2.0: Loạt tính năng AI mới sắp "đổ bộ" lên iPhone

Apple Intelligence 2.0: Loạt tính năng AI mới sắp "đổ bộ" lên iPhone Apple hé lộ tính năng AI đột phá Matrix3D

Apple hé lộ tính năng AI đột phá Matrix3D One UI 8 là câu chuyện 'buồn vui lẫn lộn' cho người dùng Galaxy S22

One UI 8 là câu chuyện 'buồn vui lẫn lộn' cho người dùng Galaxy S22 Apple sắp cho Siri 'về vườn' sau hơn một thập kỷ?

Apple sắp cho Siri 'về vườn' sau hơn một thập kỷ? Nguyên Chủ tịch nước Trần Đức Lương từ trần

Nguyên Chủ tịch nước Trần Đức Lương từ trần Lễ ăn hỏi đẫm nước mắt trước đám tang của cặp đôi đuối nước ở Cửa Lò

Lễ ăn hỏi đẫm nước mắt trước đám tang của cặp đôi đuối nước ở Cửa Lò Nóng nhất MXH hôm nay: Ngô Kỳ Long - Lưu Thi Thi ly hôn, đã đạt được thỏa thuận phân chia 2.800 tỷ đồng?

Nóng nhất MXH hôm nay: Ngô Kỳ Long - Lưu Thi Thi ly hôn, đã đạt được thỏa thuận phân chia 2.800 tỷ đồng? Vụ Tịnh Thất Bồng Lai: Bí ẩn danh xưng thầy ông nội, mạnh thường quân hé lộ sốc

Vụ Tịnh Thất Bồng Lai: Bí ẩn danh xưng thầy ông nội, mạnh thường quân hé lộ sốc Ca sĩ Lệ Hải - vợ nghệ sĩ Vũ Thanh qua đời đột ngột

Ca sĩ Lệ Hải - vợ nghệ sĩ Vũ Thanh qua đời đột ngột

Giận hàng xóm, người đàn ông thả 2 con rắn dài 3m vào chung cư để "trả đũa"

Giận hàng xóm, người đàn ông thả 2 con rắn dài 3m vào chung cư để "trả đũa" Kiểm tra công ty bán sản phẩm giảm cân "Ngân 98" nhưng... không tìm ra

Kiểm tra công ty bán sản phẩm giảm cân "Ngân 98" nhưng... không tìm ra

Khởi tố chủ cơ sở sản xuất mỹ phẩm giả đã bán hơn 100.000 đơn hàng trên Shopee, TikTok

Khởi tố chủ cơ sở sản xuất mỹ phẩm giả đã bán hơn 100.000 đơn hàng trên Shopee, TikTok

Nữ nhân viên 'khoắng' hơn 2.100 hộp thuốc của công ty Long Châu nhờ thủ đoạn khó tin

Nữ nhân viên 'khoắng' hơn 2.100 hộp thuốc của công ty Long Châu nhờ thủ đoạn khó tin Con trai 'thầy ông nội' khui bí mật 'bẩn bựa' của cha, kết quả xét xử kín sốc?

Con trai 'thầy ông nội' khui bí mật 'bẩn bựa' của cha, kết quả xét xử kín sốc?

Khám xét nơi ở của hoa hậu Nguyễn Thúc Thuỳ Tiên

Khám xét nơi ở của hoa hậu Nguyễn Thúc Thuỳ Tiên Danh tính đôi nam nữ đuối nước tử vong tại biển Cửa Lò

Danh tính đôi nam nữ đuối nước tử vong tại biển Cửa Lò